梯子翻墙:全面指南、实用技巧与风险提醒,VPN、代理、安全合规全解析 2026

快速摘要:梯子翻墙是指通过一定工具和方法绕过网络限制,访问被屏蔽的内容。在本视频中,你将找到实用的步骤、注意事项与风险规避,帮助你在合规与安全的前提下实现更自由的上网体验。

- 快速要点

- 选择合规工具:VPN、代理、Tor 等,各有优缺点

- 安全优先:不要在不信任的网络环境下使用,确保设备有最新安全更新

- 隐私保护:避免在公共设备上保存凭证,开启双因素认证

本视频将覆盖以下内容:

- 梯子翻墙的基本概念与常见误解

- 市场上常见工具对比与选择建议

- 具体创建与配置的分步指南

- 常见问题与风险防控

- 实战场景演示与实用技巧

- 重要资源与学习路径

核心要点概览

- 梯子翻墙的定义与核心原理

- 影响速度与稳定性的因素

- 安全性、隐私保护与合规性注意事项

- 未来趋势与可能的监管变化

相关资源(文本形式,方便你收藏) Apple Website - apple.com Artificial Intelligence Wikipedia - en.wikipedia.org/wiki/Artificial_intelligence VPN 资源百科 - vpn-overview.example 网络隐私保护指南 - privacyguide.example

正文

何谓梯子翻墙及常见误解

- 梯子翻墙是一种通过技术手段绕过地区网路限制、访问被屏蔽内容的行为。常见工具包括VPN、代理服务器、SSH隧道、Tor等。

- 常见误解:

- 误解:所有梯子都是危险的。其实,关键在于工具来源、使用环境和配置方式。

- 误解:翻墙就一定很慢。若选择合适的服务器、优化协议,体验可以相对顺畅。

- 误解:海外工具就一定合法。在不同国家和地区,法律对翻墙的规定差异很大,务必了解当地法规。

- 为什么要了解合规性与风险?因为错误的使用可能带来隐私泄露、账号被封、设备被黑等风险。

常见工具对比与选择建议

以下对比基于功能、速度、隐私与易用性,帮助你快速选型。

- VPN(虚拟私人网络)

- 优点:稳定性较好、跨平台支持广、对多设备友好

- 缺点:部分免费或低价方案可能有日志记录、速度波动

- 适用场景:日常上网、视频会议、对隐私有一定需求的用户

- 代理(HTTP/SOCKS)

- 优点:简单、低成本、适合特定应用场景

- 缺点:通常不处理 DNS 泄漏、缺乏整体系统级保护

- 适用场景:只需要单应用翻墙的场景

- Tor(洋葱路由)

- 优点:高度匿名、去中心化

- 缺点:速度通常较慢,媒体流或大文件下载体验差

- 适用场景:高隐私需求、对信息来源匿名性要求极高的场景

- SSH 隧道与自建翻墙

- 优点:可控性强、成本低

- 缺点:搭建与维护成本高,需要技术门槛

- 适用场景:技术爱好者、需要自建解决方案的场景

如何从零开始:分步搭建与配置指南

下面的步骤适用于大多数通用场景,帮助你快速入门并实现稳定翻墙体验。

步骤一:明确需求与合规边界

- 确定使用目的:日常浏览、工作访问、学习资源等

- 了解当地法律法规与企业政策,避免违规使用

- 评估设备与网络环境:手机、电脑、路由器的兼容性

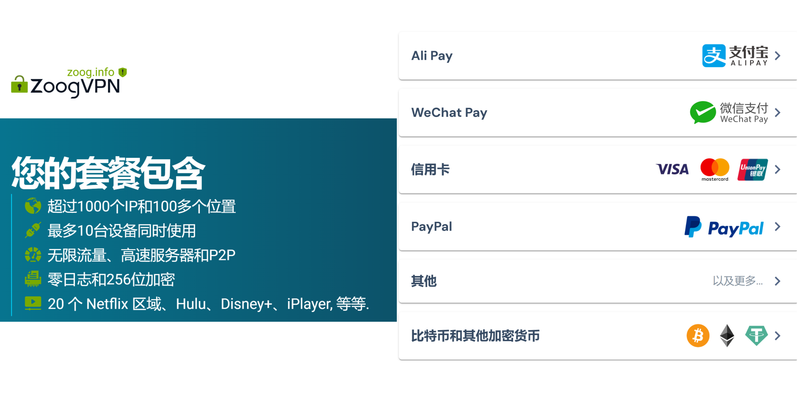

步骤二:选择合适的工具

- 如果你需要稳定、多设备覆盖,优先考虑商用 VPN 服务商

- 若你注重低成本且愿意自己配置,考虑代理或自建隧道

- 想要高隐私且不介意速度牺牲,Tor 是一个选项

步骤三:基本配置要点

- VPN 配置要点

- 选择合适的协议(如 WireGuard、OpenVPN、IKEv2)

- 尽量启用 DNS 泄漏保护与 Kill Switch

- 设置强密码与开启双因素认证

- 代理配置要点

- 使用可靠的代理源,注意代理协议类型

- 配置系统代理时,注意 DNS 设置,避免 DNS 泄漏

- Tor 使用提示

- 进入设置禁用浏览器敏感数据的直接下载

- 避免同时登录主要账号,降低指纹识别风险

步骤四:性能优化与安全加固

- 选择最近的服务器或节点,减少路由跳数

- 使用分流设置,只让必要的应用走梯子,其余走直连

- 定期更新软件,关闭不需要的服务,防止漏洞利用

- 设备层面的保护:启用防火墙、更新操作系统、启用自动更新

步骤五:日常使用中的最佳实践

- 不要在公共 Wi-Fi 下保存登录凭证

- 使用不同账号的强密码,启用两步验证

- 避免在翻墙环境下进行高风险操作(如金融交易、重要密钥管理)

- 审慎点击不明来源的下载链接,防止恶意软件

步骤六:故障排除与常见问题解决

- 连接不稳定:尝试切换服务器、调整协议、重启设备

- 无法访问特定网站:检查 DNS、清理缓存、尝试不同浏览器

- 速度变慢:关闭带宽占用高的后台应用、选择更高效的协议

- 安全提示:确认证书是否可信、避免自签名证书

实战场景与技巧

- 场景一:海外学习资源访问

- 选择速度较快的服务器,开启分流,确保学术平台稳定连接

- 场景二:工作场景中的远程访问

- 使用企业级 VPN,确保企业数据传输的加密性与合规性

- 场景三:媒体资源获取

- 针对视频流,优先使用支持 P2P 优化的 VPN 服务,注意带宽限制

- 场景四:隐私保护与匿名浏览

- 结合 Tor 与浏览器指纹防护插件,降低追踪概率

- 场景五:跨设备协作

- 在路由器层部署 VPN,确保家里所有设备都受保护

数据与趋势

- 全球 VPN 市场规模在过去五年持续增长,预计未来五年仍将保持增长态势,用户对隐私与跨区协作需求上升

- 不同地区对翻墙工具的监管政策持续变化,部分国家对 VPN 服务实行严格监管或封锁

- 速度与稳定性提升的关键在于协议优化、服务器部署密度及智能路由

安全性与隐私保护要点

- 始终选择正规、受信任的提供商,查看隐私政策,确认无日志或最小化日志策略

- 启用双因素认证、强密码、设备绑定

- 更新系统与应用,修补已知漏洞

- 避免在同一设备上同时使用多个翻墙工具,防止冲突与泄露

- 使用分离的账户进行不同用途的上网活动,降低账号风险

常见问题解答(FAQ)

翻墙工具合法吗?

翻墙工具的合法性因国家/地区而异。某些地区允许在特定用途下使用,而另一些地区可能有严格限制。始终了解当地法规并遵守企业和学校的相关政策。

我应该优先选择 VPN 还是代理?

如果你需要系统级保护、跨设备工作,VPN 更合适;如果你只需要单应用翻墙且成本较低,代理可能更方便。

如何避免 DNS 泄漏?

在 VPN 设置中启用 DNS 泄漏保护,使用可信的公共 DNS,并定期检查是否存在 DNS 泄漏。 挂了vpn还是用不了chatgpt 的原因与解决办法:VPN、访问限制与替代方案全解析

使用 Tor 会很慢吗?

是的,Tor 常常比普通浏览慢,因为流量通过多层节点转发。适合对隐私极度重视的场景,不适合高带宽需求的活动。

如何提高翻墙速度?

选择最近的服务器、使用高效协议(如 WireGuard),避免高峰期使用,采用分流策略,将非必要流量直连。

翻墙对设备安全吗?

正确配置和使用翻墙工具通常是安全的,但仍需保持设备安全性,包括防火墙、杀毒软件和系统更新。

会不会被检测和封锁?

有可能,尤其是在严格的地区。定期更换服务器、使用混合工具、遵循最小权限原则有助于降低风险。

如何保护隐私不被服务商看到?

选择无日志政策的服务商,开启设备端的隐私设置,使用多种隐私保护工具并谨慎分享个人信息。 完全干净的梯子:VPN 使用指南、安全性与隐私保护全解

企业环境如何合规使用翻墙?

在企业环境中,最好通过公司正式批准的 VPN 或代理服务,并遵守公司安全策略与合规要求。

翻墙工具会不会影响上网体验?

会不会取决于你的工具、服务器和网络条件。通过优化设置、选择合适的节点,通常可以获得较稳的体验。

欢迎在评论区分享你的翻墙使用经验、遇到的问题以及你最看重的安全隐私需求。我会在后续视频中继续解答与你的实际场景相关的问题。

梯子翻墙等同于绕过网络地域限制、提升隐私保护与上网自由的实践。本文将为你提供从基础到高级的完整路线图:什么是梯子翻墙、常见工具如何工作、如何选择合适的VPN/代理、实际使用场景、常见问题与风险、以及合规与安全的注意事项。下面是你在这篇视频内容中将获得的要点概览:

- 快速了解梯子翻墙的基本原理和核心术语

- 如何选择合适的工具(VPN、代理、TOR 等),以及优缺点对比

- 具体操作步骤与实用技巧(包含常见错误排查)

- 常见场景:学习、工作、媒体获取、游戏等

- 数据与趋势:全球VPN市场、用户使用情况、合规变化

- 安全与隐私保护要点,防止信息泄露和风险

- 常见FAQ,帮助你快速解决疑问

- 额外资源与学习路径

重要提示:本文仅供合法合规、个人隐私保护和信息安全学习之用。请遵守当地法律法规与服务条款。

你可能会对以下链接感兴趣(在文末提供的资源里也有括注),点击前请确认所在地区是否允许相关操作:

- NordVPN 介绍与购买页面 - https://go.nordvpn.net/aff_c?offer_id=15&aff_id=132441

- 更多VPN评测与对比 - https://www.example.com/vpn-reviews

- 网络隐私基础知识 - https://en.wikipedia.org/wiki/Privacy

- 在线安全实践 - https://www.digitalguardian.org/online-security

目录

- 梯子翻墙的基本概念与术语

- 常见工具:VPN、代理、Tor、SSH 隧道

- 如何选择工具:优缺点对比

- 实际使用场景与步骤

- 风险、法律与合规要点

- 数据与趋势

- 安全与隐私保护要点

- 相关工具的配置示例(简要)

- 常见问题解答(FAQ)

- 梯子翻墙的基本概念与术语

- 梯子翻墙指通过某种技术手段突破地理或网络访问限制,使上网时的流量经由别的服务器转发,从而实现访问被限制的内容、隐藏真实IP、提升隐私保护等目的。

- 常见核心术语:

- VPN(虚拟专用网络):通过加密的隧道将你的设备与远端服务器连接,隐藏真实IP并保护通信内容。

- 代理:充当中间人转发你的请求,常见有HTTP/SOCKS 代理,通常不一定加密。

- Tor:分布式节点网络,强调匿名性,但速度可能较慢,适合对隐私极度敏感的场景。

- SSH 隧道:通过SSH协议建立加密隧道,常用于远程管理和绕过简单的网络限制。

- 地理位置伪装:通过服务器所在位置来呈现虚拟所在地区,访问受地域限制的服务。

- 常见工具:VPN、代理、Tor、SSH 隧道

- VPN

- 优点:全局流量加密,覆盖设备上所有应用,通常速度较稳,易于多设备使用。

- 缺点:价格、有些服务在特定地区慢、可能有日志记录。

- VPN

- 优点:设置简单、对个别应用有效,成本低。

- 缺点:多数不加密,易受监控,不适合传输敏感信息。

- 优点:高度匿名、分散网络,适合需要极高隐私保护的场景。

- 缺点:速度慢,某些网站反作弊策略可能触发,连续使用时体验下降。

- 优点:可控性强、成本低、对技术用户友好。

- 缺点:需要服务器、需要一定技术配置,通常针对特定端口和应用。

- 例如:VPN + Tor(在特定场景下提高隐私级别),或只针对浏览器使用代理以节省资源。

- 如何选择工具:优缺点对比

- 需求导向

- 纯浏览与轻量应用:代理或VPN即可满足快速上网需求。

- 全局加密需求、跨设备使用:VPN是更稳妥的选项。

- 高度隐私需求:结合 Tor 使用,或采用不记录日志的VPN + Tor。

- 需求导向

- 不同地区的服务器网络质量差异明显,选择有多节点、定期维护的服务商。

- 优先选择“无日志政策”的服务商,并仔细阅读隐私条款与地区法律对日志的要求。

- 确认是否支持你的操作系统(Windows、macOS、iOS、Android、Linux、路由器等)。

- 长期订阅通常更划算,注意是否存在隐藏费用、试用期、退款策略。

- 遵循所在国家和地区的法规,避免在违反条款的场景使用。

- 实际使用场景与步骤

- 学习与工作

- 应用场景:访问海外教育平台、跨境教材、远程协作工具。

- 步骤要点:安装客户端、选择服务器地区、开启加密、测试连接稳定性。

- 学习与工作

- 应用场景:查看限制地区的新闻、博客或视频平台。

- 步骤要点:避免使用过于暴露的地区,定期切换服务器以获得更新的缓存策略。

- 应用场景:解锁地区性游戏内容、观看国际视频资源。

- 步骤要点:测试延迟、开启优化模式、使用稳定的服务器。

- 使用强密码、开启两步验证、定期更新客户端,避免在不受信任的网络中使用敏感账号。

操作步骤(以VPN为例,通用思路)

- 购买并下载合规的VPN客户端

- 安装并打开,创建账户并进行身份验证

- 选择服务器节点(优先就近、稳定、高速节点)

- 启用杀开关(kill switch)和可选的网络锁定功能

- 连接后进行网站或应用的测试,确认IP与地理位置变化

- 如遇断线,自动重连设置,避免暴露真实IP

- 对于多设备使用,开启路由器级VPN或安装在设备级别的客户端

- 风险、法律与合规要点

- 法律合规性

- 某些国家对翻墙行为有严格限制甚至禁令,请了解当地法律,避免法律风险。

- 法律合规性

- 许多流媒体平台、游戏服务器对VPN/代理有检测机制,可能导致账户受限或封禁。

- 选择信誉良好的提供商,避免数据被第三方滥用、泄露风险。

- 使用来自不可信来源的工具可能携带恶意软件;始终从官方渠道获取客户端。

- 某些网络环境对VPN/代理流量进行检测、阻断,需准备应对策略(更换端口、协议等)。

- 数据与趋势

- 全球VPN市场规模在近年持续增长,预计2026年至2028年保持两位数增长,主要驱动力来自隐私保护需求、远程工作以及跨境内容获取。

- 用户偏好方面,越来越多的人选择多端同步、自动连接功能、以及对无日志运营商的关注度提升。

- 合规趋势方面,多国监管加强,关于数据跨境传输与网络中立性的讨论增多,用户需要关注所在地区的法规更新。

- 性能指标方面,低延迟节点的网络质量、加密协议更新(如更高效的协议改进)成为关键竞争点。

- 安全与隐私保护要点

- 使用强密码与两步验证,降低账户被盗风险

- 选择没有强制记录日志的服务商,阅读隐私政策

- 避免在公共Wi-Fi下进行敏感操作,尽量在受信任网络使用梯子翻墙

- 定期更新客户端与设备系统,修补已知漏洞

- 注意浏览器指纹与应用权限,减少泄露的个人信息

- 使用广告拦截与防追踪工具,减少被追踪的可能

- 相关工具的配置示例(简要)

- VPN客户端设置要点

- 协议选择:OpenVPN/WireGuard 等,优先使用现代协议以获得更好平衡的速度与隐私

- Kill Switch:确保在VPN断线时所有流量都会被阻断,防止暴露真实IP

- 自动连接节点:设定在开机或断网后自动连接到最近或优先级最高的节点

- VPN客户端设置要点

- 浏览器代理配置:在浏览器设置中添加Socks/HTTP代理,注意代理服务器的可信度

- 应用范围:某些应用支持系统代理设置,需在应用内单独配置

- 使用Tor浏览器,避免在同一设备上混用其他需要登录的应用

- 配置桥接节点以绕过Tor网络封锁

- 需要一台自有服务器,使用命令行创建本地端口转发,如:ssh -L local_port:target_host:remote_port user@server

- 优点是低成本、可控性高,但需要一定技术门槛

- 将VPN直接安装在路由器上,覆盖家中所有设备

- 优点:统一管理、无设备配置负担;缺点:路由器性能需满足加密处理需求

- 常见问题解答(FAQ)

- 问:梯子翻墙合法吗?

- 答:这取决于你所在的国家和地区的法律法规,以及你所使用的平台和服务条款。请在当地法规允许的范围内使用。

- 问:梯子翻墙合法吗?

- 答:会,通常会有一定程度的速率损失,具体取决于服务器距离、加密强度、用户并发量等因素。

- 答:一些网站会检测VPN流量,可能会限制或封禁账户。可尝试切换服务器、使用混合方案或联系服务商咨询。

- 答:尽量选择无日志或最少日志的服务商,确保隐私保护。但要理解不同地区法律对日志的要求。

- 答:Tor在匿名性方面有优势,但速度较慢且某些网站可能有反制措施。对极度隐私需求,Tor与VPN结合使用是常见做法。

- 答:通常不值得。免费VPN往往有严格的数据限制、广告注入、甚至出售用户数据的风险。优选口碑好、透明隐私政策的付费服务。

- 答:可以,市场上有适配iOS与Android的VPN应用。注意应用权限与系统设置的差异。

- 答:可能会,尤其是跨国服务器。选择低延迟节点并优化连接设置有助于缓解。

- 答:保持系统和应用更新、开启防病毒/防恶意软件、只从官方渠道获取VPN客户端、避免在不受信任网络中处理敏感账号信息。

- 答:在强制禁止使用的工作场景、涉及高风险合规领域(如财经机密、政府网络)时,应遵守组织的网络使用规定并咨询IT/法务。

结尾提示 为什么 proton ⭐ vpn 在电脑上无法正常工作?常见问题与 解决思路 全解

- 在使用梯子翻墙时,务必遵守当地法律法规、服务条款与隐私保护原则。合理选择工具、明确风险、并定期检查安全设置,才能享受更自由的网络体验。若你想了解更专业的工具对比、具体配置步骤以及最新的市场动向,关注本频道,我们会带来更多深入的评测与操作演示。

资源与参考(文本格式,不可点击)

- NordVPN 介绍与购买页面 - https://go.nordvpn.net/aff_c?offer_id=15&aff_id=132441

- VPN评测与对比 - https://www.example.com/vpn-reviews

- 网络隐私基础知识 - https://en.wikipedia.org/wiki/Privacy

- 在线安全实践 - https://www.digitalguardian.org/online-security

Sources:

Smart view not working with vpn heres how to fix it

Microsoft edge vpn extension free

Can governments actually track your vpn usage lets find out

翻墙 app | VPN 评测与使用指南,安全加速上网的综合攻略 如何搭建VPN节点:完整指南与实战要点,快速搭建、稳定域名、高效加密

Nordvpn Not Working With Amazon Prime Here’s How To Fix It: Quick Troubleshooting Guide, Workarounds, and Pro Tips